Campaña masiva de phishing contra usuarios de Microsoft Office 365 durante la pandemia de la COVID-19

Según un comunicado reciente de Microsoft, millones de usuarios de Office 365 sufrieron ataques de phishing en una sola semana. Los hackers, que «adaptaron» el contenido de su phishing durante la pandemia, trataron de defraudar a usuarios de 62 países desde diciembre pasado mediante correos electrónicos maliciosos.

Recientemente, Microsoft ha podido interrumpir el ciberataque a través de una sentencia judicial que le ha permitido tomar el control de los dominios utilizados por los ciberdelincuentes y evitar que sigan utilizándolos para sus fechorías.

Los hackers se hacían pasar por compañeros de trabajo y otros remitentes de confianza, enviando correos electrónicos a los usuarios de Office 365 con archivos adjuntos que, al hacer clic, solicitaban a los usuarios que concedieran acceso a una aplicación web que se asemejaba a las utilizadas por las compañías atacadas. Sin embargo, en este caso, las aplicaciones eran malintencionadas y daban acceso a los ciberatacantes. Con esta técnica, intentaron obtener acceso al correo electrónico de los clientes, listas de contactos, documentos confidenciales y otra información valiosa para las compañías.

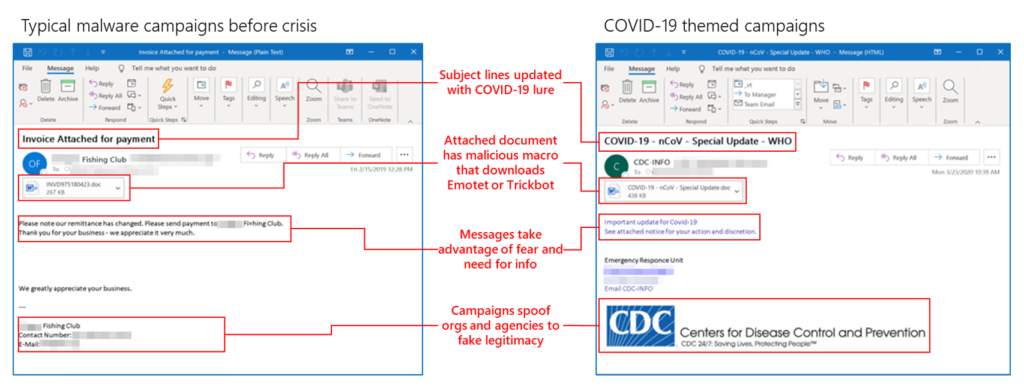

En la primera parte de la campaña de piratería, los archivos adjuntos tenían títulos relacionados con informes estándar de la compañía (resumen trimestral de cuentas, cuentas de explotación,… ). Sin embargo, los piratas informáticos renovaron recientemente sus esfuerzos de phishing utilizando nombres de archivos adjuntos relacionados con la pandemia como COVID-19, según informaba Microsoft en este otro artículo donde hacía la siguiente comparativa de contenidos:

Tal y cómo comentábamos en nuestro artículo de recomendaciones de ciberseguridad en época de coronavirus, se confirma que los ataques de phishing con temática “Coronavirus” se han vuelto muy generalizados y en los últimos meses incluso los gobiernos están advirtiendo sobre su creciente uso. Por ejemplo, en marzo, el número de intentos de correos electrónicos de phishing enviados por delincuentes se cuadruplicó, según informó la empresa de ciberseguridad FireEye. En esta primavera, un aluvión de intentos de piratería están atacando a los trabajadores remotos, tratando de beneficiarse de la situación provocada por la pandemia.

Por su parte, Microsoft no ha cuantificado cuántos usuarios recibieron correos electrónicos de phishing ni cuántos fueron engañados al abrir los archivos adjuntos. Tampoco ha informado sobre posibles sospechosos de esta campaña más allá de descartar la posibilidad de que los hackers fueran patrocinados por un estado.

¿Cómo protegerte contra el phishing?

Aquí, como en la mayoría de casos, aplica el refrán «más vale prevenir que curar», por lo que nuestra principal recomendación sería no abrir nunca correos de remitentes desconocidos, ni clicar enlaces sospechosos o abrir ficheros adjuntos. En esta infografía encontrarás un resumen de algunas recomendaciones básicas para proteger tus equipos y dispositivos móviles.

Como usuario de Office 365, nuestras recomendaciones de seguridad son:

- Habilitar la autenticación multifactor (MFA) en todas las cuentas de correo electrónico comerciales y personales. De esa forma, al iniciar sesión en Microsoft 365 con tu nombre y contraseña, se requerirá de un segundo paso de verificación mediante un código de seguridad que recibirás por SMS en tu teléfono móvil o en la aplicación de autenticación de Microsoft (Microsoft Authenticator), según cómo lo configure el administrador de vuestras cuentas de Microsoft.

- Detectar esquemas de phishing y protegerse de ellos, como por ejemplo: te solicitan información personal desde una fuente desconocida, que verifiques información de tu cuenta con la amenaza de suspenderla, que vendas algún artículo con una promesa de pago mucho mayor del valor del mismo, donaciones, etc., e incluso recibir mensajes de advertencia sobre phishing, podría resultar un posible esquema de ciberataque

- Habilitar alertas de seguridad sobre enlaces o archivos de sitios web sospechosos

- Revisar cuidadosamente las reglas de reenvío de correos electrónicos para detectar cualquier actividad sospechosa

¿Qué hacer si eres víctima de un ciberataque?

Desgraciadamente, es más común de lo que pensamos encontrarnos en esta situación. De hecho, nuestra experiencia nos ha llevado a tener que aplicar los siguientes pasos tras un ciberataque a uno de nuestros clientes, siendo el correo de uno de sus directivos uno de los principales infectados hace algunos meses. Tanto él como otros empleados expandieron sin saberlos correos electrónicos maliciosos al resto de la plantilla desde su cuenta de correo profesional. Las acciones que realizamos fueron:

- Como administradores de las cuentas de Microsoft, modificamos las contraseñas de todos los usuarios rápidamente, hubieran abierto o no los correos maliciosos.

- Una vez identificado el correo malicioso, eliminamos los mensajes de las cuentas de todos los usuarios, incluidas las carpetas de correo no deseado y de correo eliminado o papelera.

- Revisamos las reglas de reenvío de correos electrónicos de todos los usuarios por si los hackers hubieran incorporado alguna automatización que continuara expandiendo el ataque.

- Activamos el sistema de autenticación multifactor (MFA) para todos los usuarios, facilitándoles las instrucciones de uso para que iniciaran sesión de forma segura.

Conclusión:

No bajes la guardia y ante cualquier sospecha, sigue nuestras recomendaciones de seguridad. Si crees que tus sistemas pueden ser vulnerables, podemos ofrecerte atención remota y realizar una auditoria de seguridad. Contáctanos y te informaremos.