¿Por qué las pymes que todavía usan Office 2016 ó 2019 deben migrar ya a Microsoft 365?

El 14 de octubre de 2025, Microsoft dejará de ofrecer soporte para Office 2016 y Office 2019. Esta fecha marca un punto de inflexión para miles de pequeñas y medianas empresas (pymes) en España que aún dependen de estas versiones para su operativa diaria. Pero, ¿qué significa realmente el fin del soporte? ¿Y por qué es el momento ideal para dar el salto a la nube con Microsoft 365?

¿Qué implica el fin del soporte?

Cuando un producto de Microsoft llega al final de su ciclo de vida, deja de recibir:

- Actualizaciones de seguridad, lo que expone a la empresa a ciberataques.

- Soporte técnico, lo que puede traducirse en tiempos de inactividad prolongados.

- Mejoras de funcionalidad, lo que limita la competitividad y productividad.

¿Qué alternativas tienen las empresas ante el fin del soporte?

Cuando una versión de Office llega al final de su vida útil, las empresas tienen esencialmente tres caminos:

- Seguir utilizando Office 2016 o 2019 sin soporte, asumiendo los riesgos de seguridad, cumplimiento y productividad. Esta opción puede parecer la más sencilla a corto plazo, pero es la más costosa a largo plazo.

- Actualizar a una versión perpetua más reciente (como Office LTSC 2024). Aunque ofrece soporte extendido, esta opción sigue siendo limitada: no incluye mejoras continuas, ni colaboración en tiempo real, ni acceso a herramientas modernas como Microsoft Teams, OneDrive o Copilot.

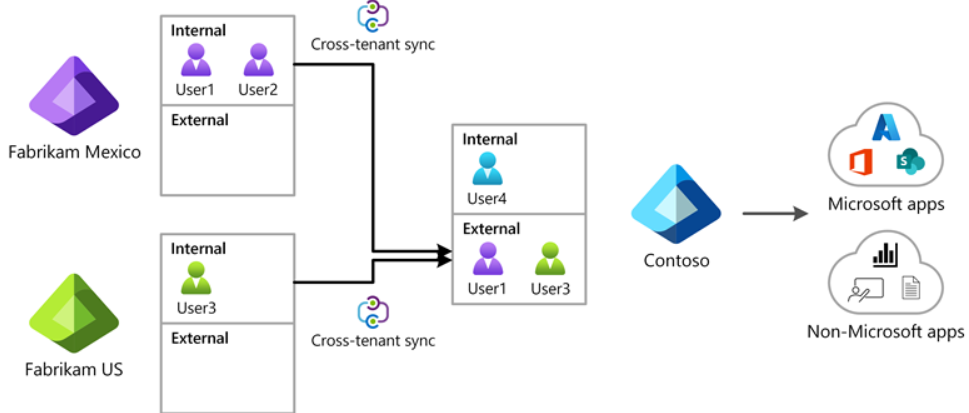

- Migrar a Microsoft 365, la opción más completa y segura. Con una suscripción flexible, las empresas obtienen:

- Aplicaciones siempre actualizadas

- Seguridad avanzada y cumplimiento normativo

- Colaboración en la nube desde cualquier lugar

- Acceso a herramientas de IA como Microsoft 365 Copilot

- Reducción de costes de infraestructura y mantenimiento

Recomendación: Migrar a Microsoft 365 no solo resuelve el problema del fin de soporte, sino que transforma la forma en que tu empresa trabaja, colabora y se protege.

Dudas frecuentes de las pymes… y nuestras soluciones

Sabemos que muchas pymes tienen dudas razonables sobre este cambio. Aquí abordamos las más frecuentes:

“Tengo miedo al cambio"

Es natural. Pero Microsoft 365 no es un salto al vacío, sino una evolución. Las aplicaciones que ya conoces (Word, Excel, Outlook…) siguen ahí, pero ahora con mejoras continuas y acceso desde cualquier dispositivo.

“¿Y si pierdo mis datos?"

La migración puede realizarse de forma segura y planificada. Además, Microsoft 365 incluye 1 TB de almacenamiento en OneDrive por usuario, con historial de versiones y recuperación ante desastres.

“¿Y si me hackean?”

Microsoft 365 Business Premium incluye protección avanzada contra amenazas, autenticación multifactor, cifrado de datos y la posibilidad de borrar remotamente dispositivos perdidos o robados.

“¿Y si mi equipo no se adapta?”

La curva de aprendizaje es mínima. Las herramientas son las mismas, pero mejoradas. Además, Microsoft ofrece recursos de formación y soporte continuo.

¿Por qué Microsoft 365?

Migrar a Microsoft 365 no es solo una cuestión de seguridad. Es una oportunidad para:

- Reducir costes de IT eliminando servidores locales.

- Mejorar la colaboración con Teams, coautoría en tiempo real y almacenamiento en la nube.

- Aumentar la productividad con herramientas como Microsoft Loop, Clipchamp y Copilot (IA).

- Escalar fácilmente con licencias por usuario y acceso desde múltiples dispositivos.

¿Qué plan elegir?

Microsoft ofrece tres planes principales para pymes:

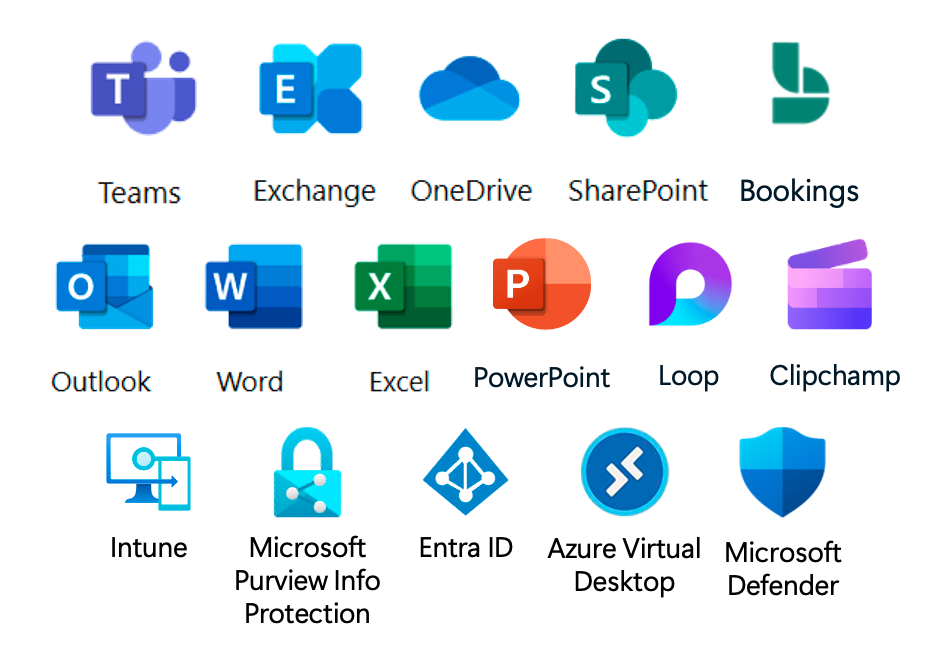

Microsoft 365 Empresa Básico ofrece aplicaciones y servicios para impulsar tu negocio. Con seguridad esencial para gestionar identidades y accesos, control de protección contra amenazas de correo electrónico y gestión de dispositivos móviles.

Microsoft 365 Empresa Estándar ofrece a las empresas las herramientas que necesitan para expandir su negocio de forma segura. Ayuda a las empresas a mejorar su productividad, colaborar de forma innovadora y proteger los dispositivos y las cuentas de todo su equipo.

Microsoft 365 Empresa Premium ofrece todo lo incluido en Empresa Estándar, además de seguridad de nivel empresarial.

Aquí tienes una tabla comparativa con enlaces a la web oficial para más detalles:

Ofrece aplicaciones y servicios para impulsar tu negocio. Con seguridad esencial para gestionar identidades y accesos, control de protección contra amenazas de correo electrónico y gestión de dispositivos móviles.

Características clave: Aplicaciones web y móviles, correo profesional, Teams, 1TB OneDrive.

Ver plan Microsoft 365 Empresa Básico >

Ofrece a las empresas las herramientas que necesitan para expandir su negocio de forma segura. Ayuda a las empresas a mejorar su productividad, colaborar de forma innovadora y proteger los dispositivos y las cuentas de todo su equipo.

Características clave: Todo lo anterior + apps de escritorio, Clipchamp, Loop.

Ver plan Microsoft 365 Empresa Estándar >

Ofrece todo lo incluido en Empresa Estándar, además de seguridad de nivel empresarial.

Características clave: Todo lo anterior + seguridad avanzada, Intune, Defender.

Ver plan Microsoft 365 Empresa Premium >

¿Cómo es el proceso de migración?

Nuestro proceso de migración a Microsoft 365 consta de los siguientes pasos clave para una transición segura y eficiente:

1. Soporte continuo

Proporcionar soporte continuo para garantizar el éxito a largo plazo.

2. Planificación

Planificar la migración, incluyendo la selección de licencias y la preparación de los datos.

3. Implementación

Implementar Microsoft 365, migrar datos y configurar las aplicaciones (según tipo de soporte MSP incluido).

4. Adopción

Fomentar la adopción entre los empleados mediante capacitación y soporte.

5. Evaluación del entorno

Evaluar el entorno actual de TI y determinar las necesidades específicas de la empresa.

Conclusión: No esperes al último momento

El fin del soporte de Office 2016 y 2019 no es solo una fecha en el calendario: es una llamada a la acción. Migrar a Microsoft 365 no solo protege tu negocio, sino que lo prepara para crecer, innovar y competir en un entorno cada vez más digital.

¿Listo para dar el paso? Podemos ayudarte a planificar y ejecutar tu migración a Microsoft 365 de forma segura y sin interrupciones. Calcula tu presupuesto de migración sin compromiso o contáctanos en caso de tener dudas.

Economista, Consultor Cloud & Business Intelligence | ETL | DataWarehouse ★ Azure & AWS Architect ★ Microsoft Partner

Apasionado de la Inteligencia Artificial, el Machine Learning y todo aquello que conlleve analizar, conectar o extraer información de soluciones empresariales y/o bases de datos (SQLServer, MySQL, Oracle, Access, Excel…. ) y cualquier otra plataforma sobre la que poder indagar , exprimir o visualizar información (PowerBI, Tableau, Qlik Sense, PowerPivot…).

Certificado por Microsoft como Silver Partner Small and MidMarket Cloud Solutions, experto en Cloud Computing, Transformación Digital, Analítica Big Data, Business Intelligence y seguridad informática.